So quando dormi (Grazie a WhatsApp)

Di solito diamo per scontato che se un'app di messaggistica ha la "Crittografia End-to-End" (E2EE), siamo invisibili. Vediamo l'icona del lucchetto e pensiamo che il contenuto dei nostri messaggi sia l'unica cosa che conta, e che siano al sicuro, protetti da occhi indiscreti.

Di recente mi sono imbattuto in un paper di ricercatori dell'Università di Vienna intitolato "Careless Whisper". Hanno dimostrato che seppur il contenuto dei tuoi messaggi potrebbe essere al sicuro, il tuo comportamento viene trasmesso a chiunque conosca il tuo numero di telefono.

La parte spaventosa? Non richiede malware, nessun hacking, e le aziende dietro queste app non sembrano interessate a risolverlo. Perfetto, no?

L'Hack: Usare il Silenzio per Mappare la tua Vita

La vulnerabilità si basa su qualcosa di insolito: le Ricevute di Recapito (le doppie spunte grigie). Quando un messaggio arriva al tuo telefono, il dispositivo dice obbedientemente al server: "L'ho ricevuto".

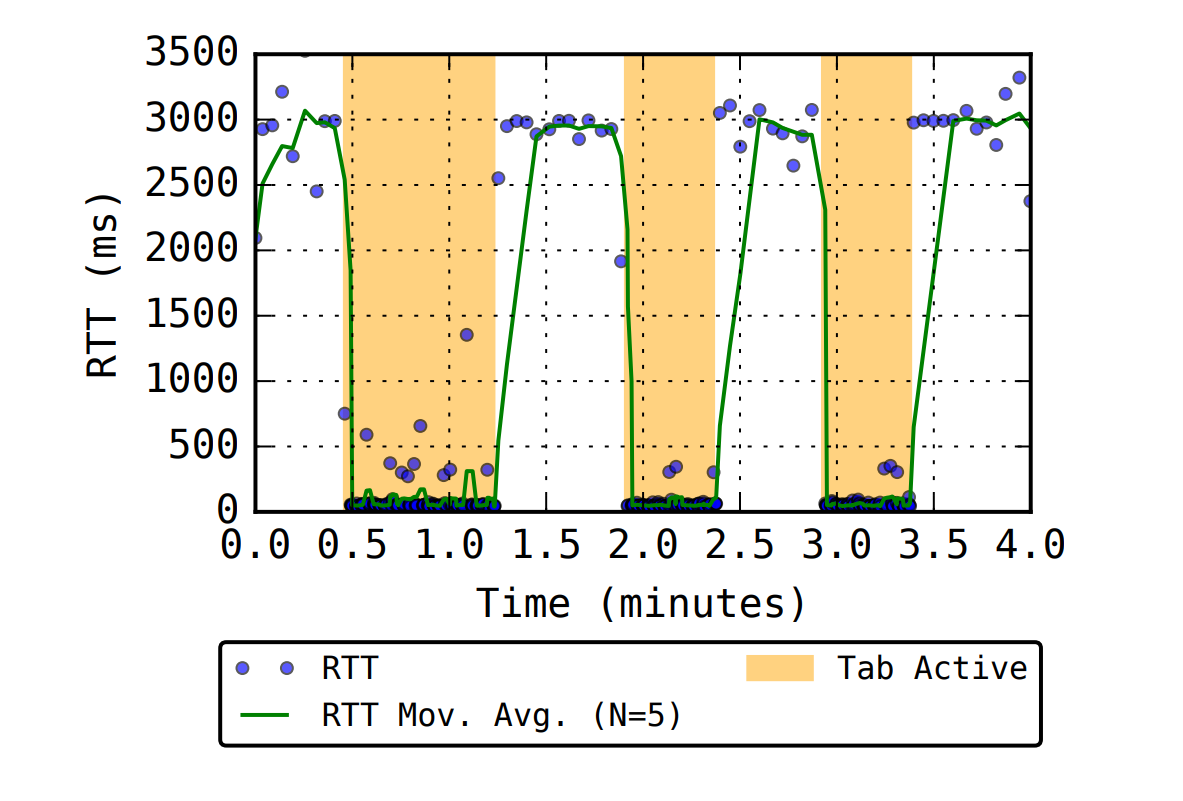

I ricercatori hanno scoperto che il tempo impiegato dal telefono per inviare questa ricevuta (la latenza) varia in modo significativo a seconda di cosa sta facendo il telefono.

- Schermo spento (Standby): Risposta lenta.

- Schermo acceso (Attivo): Risposta veloce.

- App aperta: Risposta istantanea.

Inviando un flusso di messaggi invisibili al tuo numero WhatsApp, un attaccante può misurare questa tempistica e costruire un grafico perfetto della tua attività quotidiana. Sanno quando ti svegli, quando scrolli il feed al lavoro e quando vai a dormire. Il tempo di risposta cala drasticamente mentre il dispositivo è attivo.

Cosa possono vedere esattamente?

È facile liquidare la cosa e dire "possono solo sapere quando sono online". Ma i dati non sono mai solo dati; sono contesto. Analizzando semplicemente la tempistica di queste ricevute, un attaccante può profilare una quantità allarmante di informazioni:

- Tipo di dispositivo: Possono distinguere tra diverse marche di telefoni (iPhone, Samsung o Xiaomi) in base alla velocità di elaborazione.

- Stato della connessione: Possono dire se sei su Wi-Fi (latenza prevedibile) o dati cellulare (latenza irregolare).

- Inferenza sulla posizione: Vedendo esattamente quando passi dal Wi-Fi di casa al cellulare e poi al Wi-Fi dell'ufficio, possono mappare il tuo tragitto e la tua routine quotidiana.

- Grafo sociale: Se due persone mostrano costantemente lo stato "App aperta" nello stesso momento, un attaccante può dedurre che stanno parlando tra loro.

- Mappatura Multi-Dispositivo: L'attacco si moltiplica se usi WhatsApp sul tuo pc. Poiché la crittografia gestisce ogni dispositivo separatamente, il telefono e il laptop generano ricevute di recapito indipendenti. Un attaccante può sovrapporre questi dati per vedere esattamente quando chiudi il laptop e passi immediatamente al telefono, creando una cronologia ad alta fedeltà dei tuoi movimenti fisici e delle tue abitudini.

Il Consumo Invisibile di Risorse

Se qualcuno ti spamma messaggi/reaction per tracciare la tua attività, potresti pensare che lo noteresti. Invece no.

L'exploit utilizza reazioni (come l'emoji del cuore o qualsiasi altra cosa) allegate a messaggi che non esistono nemmeno. Il tuo telefono riceve i dati, li elabora, invia la ricevuta e poi la scarta silenziosamente perché non c'è nessun messaggio a cui reagire.

Nessuna notifica. Nessuna vibrazione. Non vedi NULLA.

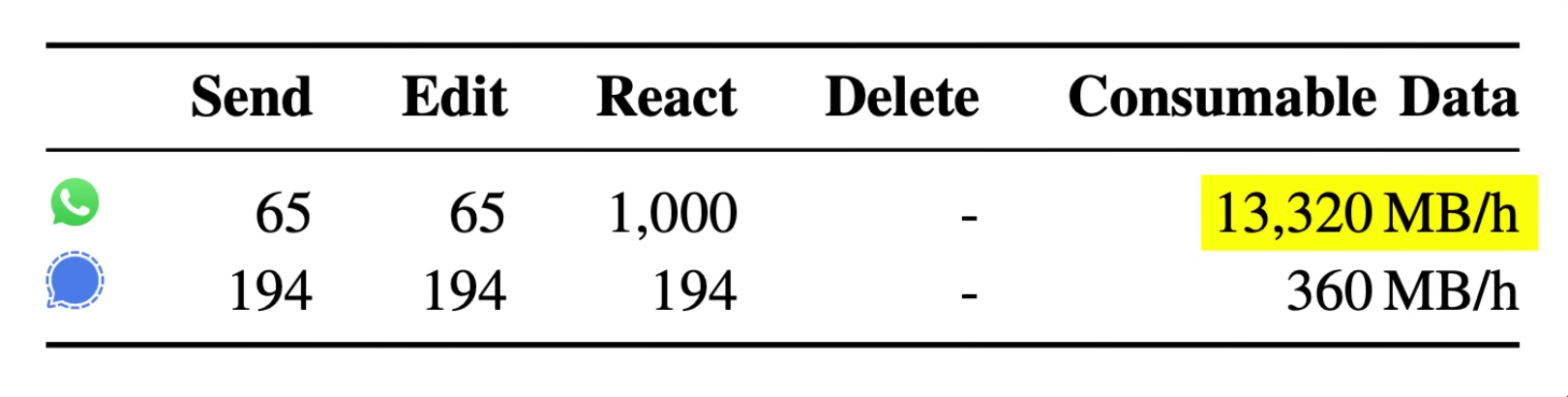

Ma il tuo telefono sta lavorando sodo in background. I ricercatori hanno dimostrato che un attacco sostenuto può essere devastante per le tue risorse:

- Utilizzo Dati: Può bruciare ~13 GB di dati all'ora.

- Durata della Batteria: Può drenare la batteria di ~18% all'ora, anche mentre il telefono è in tasca.

Se il telefono diventa improvvisamente caldo e il piano dati evapora, potresti non star scrollando troppo, ma star subendo questo tipo di attacco.

L'Implicazione "Big Tech"

Qui è dove dobbiamo fermarci un attimo a riflettere.

Questi ricercatori sono "esterni". Stanno effettivamente in piedi all'angolo della strada con un cronometro, indovinando cosa succede dentro casa tua misurando quanto tempo impiegano le luci ad accendersi nel momento in cui suonano il campanello.

Se degli attori malevoli (che schifo le traduzioni) possono recuperare così tanti dettagli granulari semplicemente misurando i ritardi delle ricevute di recapito, immagina la quantità di dati che le Big Tech hanno su di te.

Meta (WhatsApp) e i fornitori di OS (Google/Apple) non hanno bisogno di misurare la latenza. Possiedono il server, l'applicazione, il sistema di notifiche push e il sistema operativo stesso. Se un goffo attacco basato sulle tempistiche può rivelare il tuo ciclo del sonno, il tipo di dispositivo e le abitudini di localizzazione, il dossier comportamentale che risiede sui server delle Big Tech è probabilmente oltre la nostra comprensione.

"Non è un bug"

Spesso presumiamo che le vulnerabilità siano incidenti. Ma guarda la risposta del settore quando questo è stato divulgato:

- WhatsApp: Hanno contrassegnato la segnalazione come "duplicato", l'hanno ignorata per quasi un anno e hanno chiuso il ticket senza una correzione.

- Signal: Non ha risposto ai ricercatori.

Sono solo un ignorante quando si tratta di programmare a questi livelli, ma la soluzione non è estremamente semplice? Aggiungere un ritardo casuale all'invio della ricevuta. O semplicemente lasciateci disattivare queste maledette cose, proprio come facciamo con le conferme di lettura (spunte blu).

La mancanza di azione nel corso degli anni solleva la domanda: E se questo non fosse un bug, ma una feature?

La serratura sulla porta è forte (E2EE), ma i muri sono di vetro.

Ahí ahí. Chissà cos'altro si nasconde in bella vista? Le agenzie a tre lettere (i vari CIA, NSA, etc. etc.) ne sono sicuramente felici.

Fonte: Careless Whisper Paper (University of Vienna / SBA Research)

Nota: L'articolo originale è scritto in inglese. Questa è una versione goffamente e rapidamente tradotta da AI.